2025 年

2025-06-19

阻絕 Punycode 釣魚攻擊,SEG (Secure Email Gateway) 協助企業避免資料外洩

網擎資訊 行銷處

詐騙信件類型層出不窮!來自 aррle.com 的郵件,和來自 apple.com 的郵件,您分得出真假嗎?

讓我們一起來看看什麼是 Punycode 釣魚(Punycode Phishing)

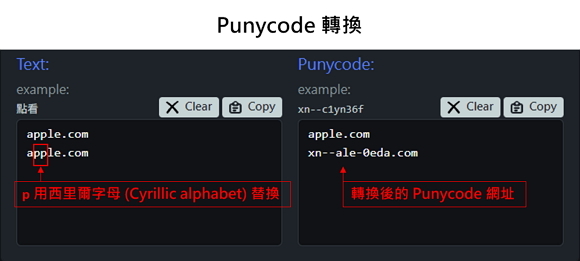

Punycode Phishing 是一種利用國際化網域名稱(IDN)技術來進行的網路釣魚攻擊。這種攻擊手法會利用 Unicode 字元與英文 ASCII 字元相似的外觀。 以看似來自蘋果公司的郵件為例,西里爾字母「р」與拉丁字母「p」看起來幾乎一樣,攻擊者可註冊一個實際上是 xn--ale-0eda.com 的網域,而在瀏覽器中顯示為 aррle.com(р 字母其實是西里爾字母),用來偽裝成蘋果的官方網站。使用者若未特別注意,很容易受騙而輸入機敏資訊。

Punycode Phishing 特別危險的原因在於:

- URL 看起來完全正常,難以肉眼辨識。

- SSL/TLS 憑證仍可能顯示安全鎖圖示,增加使用者的信任感。

- 許多瀏覽器與使用者尚未具備識別這類攻擊的意識。

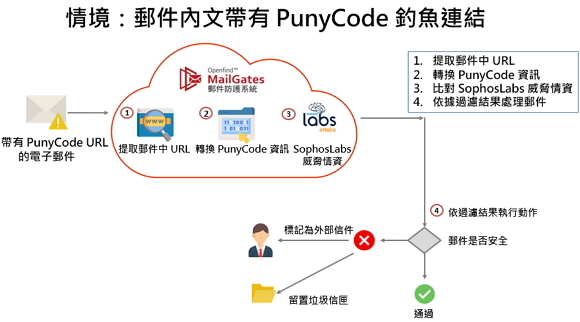

因此,企業在防範此類攻擊時,不可僅依賴終端使用者的警覺性,而必須從郵件系統的防護著手。其中,Secure Email Gateway(SEG,安全電子郵件閘道)扮演關鍵角色。

SEG 應具備解析與偵測 Punycode 的能力,並進行以下防禦措施:

- URL 解碼與解析:SEG 應能辨識電子郵件中是否存在 Punycode 編碼的網址(以 xn-- 開頭),並將其解碼後比對真實網址,判斷是否與已知的品牌或高風險域名相近。

- 視覺同形字比對(homoglyph detection):透過字形相似分析技術來比對類似合法網址的釣魚網址。

- URL 信譽評分與 AI 模型:針對可疑的 Punycode 網址進行信譽查詢,或透過機器學習模型判斷其是否具有詐騙行為特徵。

- 政策封鎖與警示機制:當郵件包含 Punycode 網址時,自動標記為高風險郵件、加入警示標頭,甚至封鎖該信件的送達。

為了有效防範此類新型態攻擊,MailGates 最新版本 6.1.9 已內建 Punycode 解析與偵測功能,可自動辨識信件中的 Punycode 網址並比對威脅情資,可大幅提升釣魚郵件防禦能力,協助企業封鎖偽冒網站連結,減少社交工程攻擊風險,提供客戶更完善的電子郵件防護。